图纸作为企业核心知识产权载体,其安全性直接关系到企业竞争力。; Y* T1 v2 ?5 K! _' _5 b7 ~* A- a

2025年,随着AI攻击手段升级和混合办公模式普及,图纸防泄密需求已从单一加密升级为“全链路管控+智能溯源”的综合防护体系。

& I/ h# N5 f: Z( w7 \3 d8 C. K本文精选八款兼具技术深度与行业适配性的防泄密软件,覆盖从设计源头到外发流转的全场景防护需求。

; w* m7 W0 L: E$ D一、安企神软件:国产全链路防护标杆

1 P R/ R% y- U( w集加密、监控、审计于一体,能有效地阻断泄密路径。

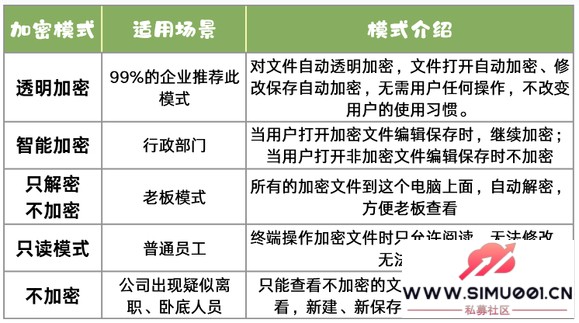

: n, d2 \: u- o: z/ G% C# V4 @五种加密模式:透明加密、智能加密、只解密不加密、只读、不加密。

5 k' l {2 y7 {0 S5 p& d4 D. K: n! i

6 L& V) J: M2 n0 B9 x9 V

/ s" j# f$ |: i5 [ a: G4 G

/ s" j# f$ |: i5 [ a: G4 G

图纸一旦离开授权环境,就会变成乱码,非法用户根本打不开。

$ L! t* I/ T0 y7 k/ n. [文件外发管控:如果要给客户发文件,必须经过审批: }5 H2 L1 b: u& X2 u$ c* `: Q

& T1 b9 H! e7 r

& T1 b9 H! e7 r

敏感词报警:这个软件内置了一个关键词库,你可以把“机密”、“专利”这些词加到里面。

# p$ {; L# E& Z' \5 \0 k. k% w软件会实时监测图纸中的敏感信息。一旦检测到违规外发行为,立即触发警报并阻断操作,同时推送通知至管理员。6 h, a+ Z4 G: J1 [# s# K5 x

' }- d1 P2 U; H4 C+ i5 p. {/ m) o

# ?. V1 D% T. T4 ~0 C

# ?. V1 D% T. T4 ~0 C

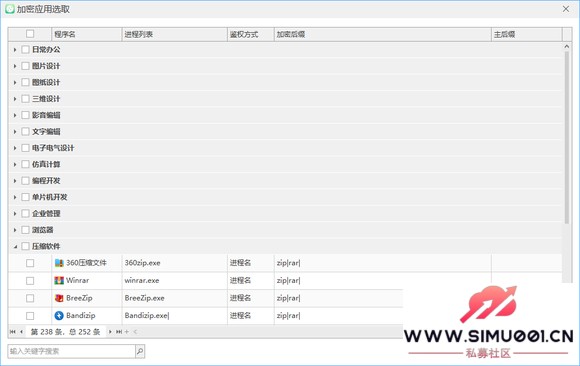

加密应用库:支持AutoCAD、SolidWorks、Pro/E等多种图纸格式。如果没有你在用的软件,可以开放权限自主添加。

$ t' w8 u( m- V# {& i# t5 z6 P$ J

) k' f% A, E: c- g, ]

. P- h: M% N* A( g% g' i+ l+ l

. P- h: M% N* A( g% g' i+ l+ l

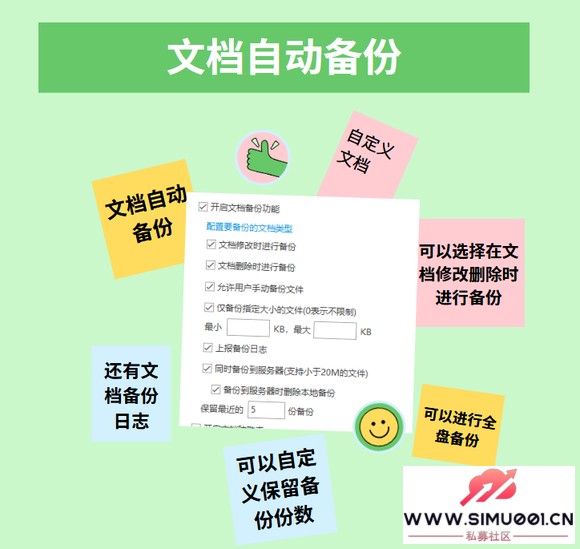

文件备份:修改时备份、删除时备份、手动备份,防止有人心怀不轨,试图篡改或删除图纸文件。( w+ ]2 K7 m: p3 O

8 l5 ?: n8 I/ C' m- X* f

0 ?0 a7 |9 r; h- X% _( N

0 ?0 a7 |9 r; h- X% _( N

离线模式:员工需要带着图纸外出办公?给他设置一个离线模式,设置有效时间(如24小时)。

- R* O2 B8 q0 @$ ~- |: D$ w; e s/ O员工在正常期限内,可以正常操作加密文件,一旦过期,文件将无法打开。- \* J+ i5 F! Q, J/ k- @4 G+ J

二、DKLVM:中大型企业智能防护中枢, Y# b& {: M3 X/ X Z

核心优势:以“AI行为分析+全场景加密”为核心,覆盖设计、生产、协作全流程,获等保2.0三级认证。 P2 s9 o9 S s! a2 U1 D$ N

技术亮点:

5 J' K/ R( D: l e# M, c$ J' L智能加密策略:自动识别高价值图纸(如含“核心技术”“机密”关键词的文件),强制启用AES-256加密,普通通知文档采用按需加密。

* B! A+ W. \/ s6 l- f7 E' C' F外设精细管控:禁止USB存储设备写入,仅允许读取;限制蓝牙传输范围至10米内;禁止截图工具截取加密文件内容。

/ I" k) F! r5 c6 ^% [; o风险预警系统:通过机器学习建立员工操作基线,深夜批量下载、频繁访问敏感目录等异常行为触发实时告警,并联动屏幕录像取证。6 Q9 z1 D9 p+ j5 }9 e( o

跨平台兼容:支持Windows/macOS/Linux,适配VMware、Citrix等虚拟化环境,满足跨国企业多分支机构部署需求。% _% P+ j* D; ^2 U3 {. w1 ?; b

三、GKVR软件:设计行业深度定制方案

2 R1 p, }" B* U: J+ l3 M核心优势:专注建筑设计、机械制造领域,以“图纸指纹识别+行为基线分析”技术实现精准防护。7 U9 u) Z, S6 q& n% X& d' W

技术亮点:- c. _' b$ V( O: n$ I4 L

内容指纹标记:提取图纸特征值(如线条密度、图层结构)生成唯一数字指纹,即使文件被篡改或重命名,仍可追溯源头。

$ q0 _2 H& c8 `, f; j% r动态权限调整:根据项目阶段自动调整权限,例如合作初期仅允许合作方查看基础图纸,中期开放部分编辑权限,后期收回所有外发文件权限。% J0 z" L, s) {, z3 D

离线管控:出差员工启用离线模式后,加密文件在本地可正常编辑,但超过设定时间(如72小时)或脱离企业网络即自动锁定。9 S- b! f3 F8 a) n+ w5 J* x" U

区块链溯源:将图纸操作记录(如修改时间、审批流程)上链,确保审计日志不可篡改,满足司法取证需求。9 a" u! w' ?8 ~/ u4 S4 w4 N

四、FNJSD软件:中小企业轻量化防护首选

- l% I/ N3 T ]# v+ W核心优势:以“智能防护+极简操作”为核心,安装包仅15MB,支持快速部署,适合无专职IT团队的企业。

0 P% r* T. {" M* A' Y技术亮点:8 g2 j- d5 S7 L# g$ ]3 K$ H2 |, i* @

自动敏感识别:内置建筑、制造、电子等行业敏感词库,自动标记含“技术参数”“客户名单”等关键词的图纸并加密。

# C9 N/ t! s; [; a7 H% w! T一键外发审批:外发图纸时,接收方需通过企业微信/钉钉扫码验证身份,并设置打开次数(如3次)、有效期(如7天)及阅读水印。

7 s- i/ y3 g/ n- u设备白名单:仅允许授权的U盘、移动硬盘接入,非白名单设备插入后自动弹出警告并上报管理员。

# P. w: h7 R3 b/ A. |/ p# v可视化审计:生成“文件流向热力图”,直观展示图纸在部门间的流转路径,帮助优化协作流程。; }! C" n( ] _, B+ s r* ^

典型案例:某机械加工厂通过安在软件拦截了通过微信外发的500MB零件图纸,避免技术泄露。! f. F9 m( h9 g+ {9 }

五、DataShield:云端协作安全方案+ [- g- h1 N, Q4 m) D

核心优势:专注云存储场景,支持阿里云、腾讯云、AWS等主流云平台,实现“本地加密+云端同步”双保险。

" f2 g# n8 x- \' h7 {) h" v5 H技术亮点:

4 Q) `2 Z1 M: i4 W4 k7 U云端加密网关:在文件上传至云端前自动加密,下载至本地后自动解密,确保云服务商无法获取明文数据。

& I- N, s, ?, n" K7 v6 {共享链接管控:生成加密文件共享链接时,可设置密码、有效期、下载次数,并限制仅企业内部IP可访问。

+ \" N; x* F; P2 T8 v+ T协同编辑防护:多人同时编辑加密图纸时,系统自动记录每次修改的版本差异,防止恶意覆盖或篡改。

) p1 l' k: q$ q; V% d9 b移动端安全:支持iOS/Android端查看加密图纸,但禁止截屏、录屏,且文件仅在应用内可打开,退出后自动清除缓存。

5 V7 N r# {" g7 i# ^: l$ W5 i典型案例:某互联网企业通过DataShield保护了云端存储的10万份UI设计稿,避免因员工误操作导致的设计资源泄露。" h. w+ P8 D2 E% m7 E

六、F-Secure Elements:医疗行业合规专家; \0 y8 z' `* E+ x

核心优势:符合GDPR、HIPAA等国际标准,专注医疗、金融等高敏感行业,通过ISO 27001认证。

$ z7 g! z. v- ?技术亮点:9 e# u$ E, C1 x- s2 G9 W

隐形水印技术:外发图纸时嵌入点阵水印,即使通过截图或拍照泄露,也可通过图像分析追溯至具体设备或用户。3 O0 B- @# x) ^( T5 i

U盘专项管控:支持按设备类型(如只读U盘、加密U盘)或序列号设置白名单,防止非授权设备接入。

6 U& _" ]* r, ?+ {数据脱敏引擎:针对含患者信息的医疗图纸,自动隐藏姓名、身份证号等敏感字段,仅保留诊断结果等非关键数据。

1 Q" [0 ^. e, H' ?! b: s审计日志分析:生成符合HIPAA要求的合规报告,详细记录文件访问、修改、外发等操作,满足监管审查需求。

- v& T, Z) L& l0 w7 n# u典型案例:某三甲医院通过F-Secure Elements保护了含患者隐私的CT影像图纸,避免因数据泄露引发的法律风险。

& Y6 E `: v* r9 [, S9 m* a2 q七、Rohos Disk Encryption:隐蔽防护黑科技! {! G% p' } i# ^3 j* P

核心优势:以“虚拟加密磁盘+隐藏卷”技术实现物理级防护,适合芯片设计、军工等高保密需求场景。7 d0 _7 f; v' c; |& x* _

技术亮点:

5 O: w4 ~1 `3 B& V! I, H$ C隐藏加密卷:创建虚拟加密磁盘后,可设置“伪装卷”和“真实卷”,伪装卷显示为普通文件夹,真实卷需输入双重密码才能访问。

" A7 G3 n, b) {5 s硬件绑定加密:将加密密钥与TPM芯片或USB密钥绑定,即使硬盘被拆解,攻击者也无法获取数据。

8 z$ g8 Z; u8 u9 M9 f+ B7 H防暴力破解:连续10次输入错误密码后,加密卷自动锁定,需通过管理员重置或插入绑定密钥解锁。# D* ]" z+ B4 [7 h& W# x

跨平台兼容:支持Windows/macOS/Linux,适合多操作系统混合环境。# ?: i" Z' ~9 Y$ O( c0 l) s: y7 a

典型案例:某芯片设计企业通过Rohos Disk Encryption保护了EDA设计工具生成的GDSII文件,防止核心IP泄露。- {+ Y% l& X5 t I

八、ESET Endpoint Encryption:轻量化全能选手0 B! Y" m1 T* M4 ^: Q# P. m

核心优势:安装包仅5MB,免费版支持8GB加密分区,付费版无容量限制,适合预算有限的中小企业。

/ o! i) j4 G/ L$ ~: |' O5 o, P技术亮点:

" U) a1 D2 @+ d' a$ Z0 b全盘加密:支持AES-256、Blowfish等算法,可加密整个硬盘或特定分区,防止设备丢失导致的数据泄露。5 a# [. `2 D+ U" z: c

邮件加密插件:与Outlook、Thunderbird等邮件客户端集成,发送加密邮件时自动生成随机密码并通过短信或邮件发送给接收方。2 Z+ u& R, L _% Z

文件级加密:支持对单个文件或文件夹加密,加密后的文件可正常通过邮件、网盘传输,接收方需输入密码才能解密。

- C! m7 L0 ^& W4 X远程管理:通过云端控制台统一管理终端加密策略,支持批量部署、密钥回收、日志审计等功能。

[* U6 v. U- G: F典型案例:某物流企业通过ESET Endpoint Encryption保护了含客户地址的配送路线图,避免因设备丢失导致的信息泄露。

- D+ V! P- V, Z0 Q. U6 N8 J以上就是小编分享的全部内容了,如果还想了解更多内容,可以私信评论小编哦~5 i8 ]5 H8 A- c1 T

责编:婵婵 |

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图