某大学因终端设备类型复杂、数据敏感度高,面临“场景专业、数据敏感、合规严格”三重挑战。传统安全工具因适配性不足,导致策略覆盖率差,敏感数据通过U盘外泄风险突出。 j# k9 [- x. g) a

终端安全管理已从“基础防护”升级为“企业数据安全的基石”,什么是终端安全管理?3款终端安全管理系统分享,2026年推荐!2 j4 Q0 Z h% Y0 `8 s

- M/ o r" a- G r5 n/ J; H

" s9 R4 d4 z7 n$ ^ g6 v

" s9 R4 d4 z7 n$ ^ g6 v

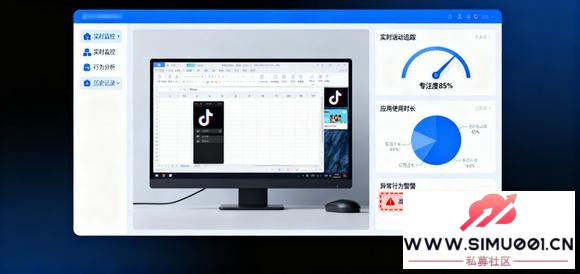

一、中科安企软件:企业终端安全的“全能卫士”/ Y' Z1 |( K [0 Q# R$ F0 ?1 J9 X

搜索官/*/网可获取免费试用方案,软件集加密、审计、监控于一体,功能强大,安装方便,几分钟便可安装完成。

, x2 ^( }0 s# t! m. d0 a3 r

6 x0 }% ]- G( U/ T0 {

3 I1 J: C- l8 I& j8 S2 A3 d4 W

3 I1 J: C- l8 I& j8 S2 A3 d4 W

1. 上网行为审计:破解“员工摸鱼与数据泄露”困局; Y4 @& V8 V& Q7 B0 Y( F6 k/ s

痛点:员工工作时间访问娱乐网站、下载非法软件,导致效率低下且增加安全风险。, I$ U" k" T9 ?! X

记录访问的网址、标题、时间及浏览器类型,区分工作相关网站与娱乐网站;1 T3 g( @# v" F X y

捕获搜索引擎关键词,分析员工关注点;

0 _8 {& Q% T: Q支持微信/QQ/钉钉等即时通讯工具的对话记录审计,防止敏感信息外泄。

8 {+ H: D2 U0 U; l2 I

4 M8 l, y) q/ @: @

. N) p% [* k& b9 C. ~$ N; a

. N) p% [* k& b9 C. ~$ N; a

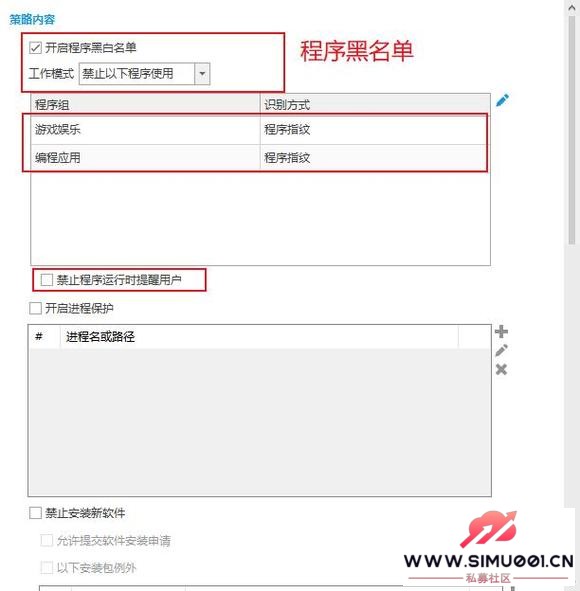

2. 上网权限管控:破解“非工作应用滥用”困局* h2 I* c) h8 B4 H( D6 v

痛点:员工随意安装游戏、炒股软件等非工作应用,占用带宽并可能引入恶意程序。

! Y0 @ A7 z" \9 M. V软件支持网站黑白名单与程序黑名单功能,可禁止访问指定网站(如视频、购物平台),或限制特定程序运行(如游戏、P2P下载工具)。, b3 d& M! c: i# [

3 O" }& @- R' c/ |1 G

- b/ K) R" x* W! b$ E" y; r0 u& g3. 数据防泄密:三重防护筑牢“数据安全堤坝”

+ `4 S& d; k; C, w痛点:数据泄露是企业最担忧的风险之一,传统方案难以覆盖碎片化泄露场景。

6 y( y: ~+ }6 f4 q透明加密:对核心文件(如设计图纸、客户名单)自动加密,仅授权终端可解密。

, \6 v* D: P) `( ^" M0 p6 f程序管控:禁止通过QQ、微信、浏览器等途径外发文件,或仅允许特定程序(如企业邮箱)发送。: r8 k; s: H8 C* v

敏感文件报警:当员工尝试拷贝、删除或修改含关键词(如“合同”“密码”)的文件时,系统立即触发警报并阻断操作。

8 o, E( Z* a8 M, K! e4 S

) m" M, g, h0 F0 R! m9 B- {

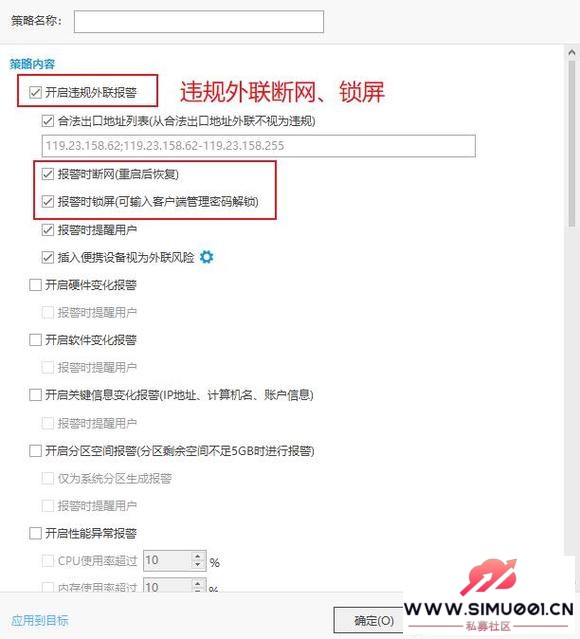

/ m3 z* @8 E. i a! Q$ d4. 违规外联报警:实现“断网+锁屏”双机制

7 q! m* _, r& o$ V* ~' D$ ]8 z痛点:员工违规连接公共WiFi或非法热点,可能导致终端被植入木马。9 Z2 g9 k6 W- `" |( e

软件实时监测网络连接状态,一旦发现违规外联,立即触发断网+锁屏双机制,并记录外联时间、出口地址等信息。

2 ~) v/ j( ?% h: Y

" J( R0 J( n: N5 W

- h4 {, d9 O k5 d0 x* V

- h4 {, d9 O k5 d0 x* V

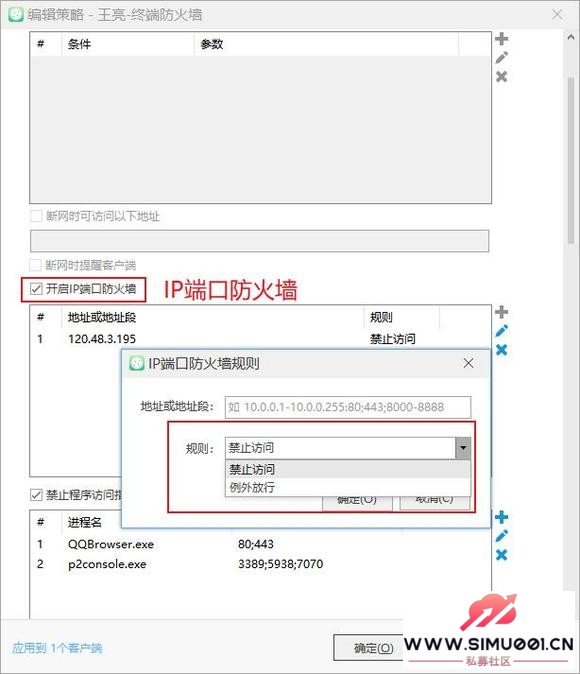

5. 终端防火墙:构建“网络访问隔离墙”

$ y8 E! V a W1 b8 Y痛点:终端设备缺乏访问控制,易成为攻击入口。

8 \6 y$ e& T3 B3 V: o禁止访问外网:限制非授权终端访问互联网,保障内网安全。

j) H: a- r; o" s* k8 ?) \8 D- cIP端口防火墙:通过驱动级防火墙阻断非法外联,支持按端口、IP地址设置访问规则。

$ [9 g0 C8 u; d

- u7 c4 n0 ^7 J

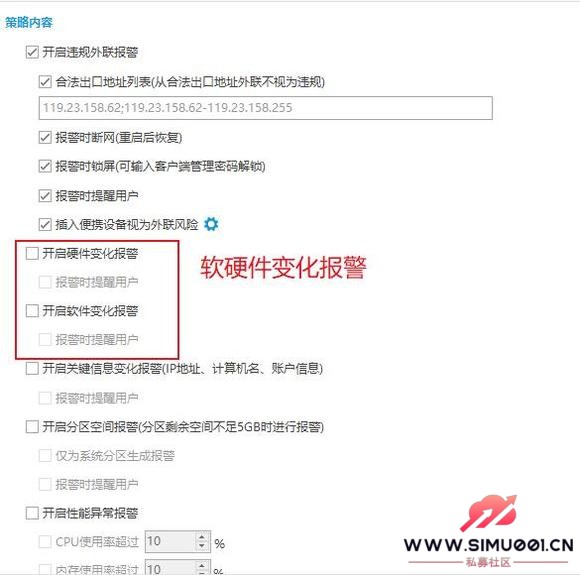

" h( N' \- @( }9 W! L- o6. IT资产统计与变化报警:实现“资产可视化管控”

' F/ ] r5 p0 M2 a# ]痛点:终端设备数量多、类型杂,传统管理方式效率低下。9 a+ t( K( K2 i1 B/ {- s

软件自动扫描并收集终端硬件(CPU、内存、硬盘)与软件(操作系统、安装程序)信息,建立动态资产清单,实时更新设备状态。

8 {6 s5 M! h* Z! e* n t当硬件变更(如新增设备、硬盘序列号变化)或软件安装/卸载行为发生时,立即触发报警。

7 P1 X& `# j) q. T' Y$ v( B- v, @! k2 E+ L0 N" y9 \

6 ^ |0 o0 ]! l a' C# ^6 W

6 ^ |0 o0 ]! l a' C# ^6 W

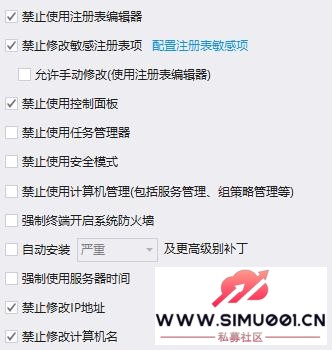

7. 电脑使用权限管控:防止“系统配置篡改”

6 _0 A0 P9 l( q/ o" _痛点:员工随意修改IP地址、计算机名或使用注册表、控制面板,可能导致网络冲突或系统故障。# d- k; @/ ]1 e- V( ^. G

软件支持精细化权限管理,可禁止修改关键系统配置,确保终端环境稳定。5 L5 [/ u1 Y# X2 x- o+ Z

; R+ A3 G y+ z9 r! {7 |$ k

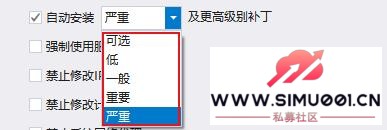

/ r R% W1 q N, ~, v. X! t# t$ R8. 补丁管理:构建“漏洞修复闭环”; ~% l" n# l( Y% q% P' P" n0 \0 d

痛点:未及时安装系统补丁是黑客攻击的常见入口。9 u- L. \' N% x) \* d5 U) Q

软件自动检测终端缺失补丁,支持批量推送安装,并生成已安装/未安装补丁统计报告。

" v/ K) h2 j% B( C( {& ?7 L) [) T

+ K3 `8 s) E5 B/ X- R* Y4 M

& [# t1 {) [. B' m9 ^. L

& [# t1 {) [. B' m9 ^. L

二、zkaq系统:“安全中枢”5 T$ v' Y9 V7 o. ?

核心优势:提供攻击面缩减、上网行为管理、外设管控等功能。

7 \: B0 f6 \- h0 Y. i上网行为管理:支持网站黑名单、程序黑名单及时间管控,可设置U盘仅读取、仅写入或禁止使用权限。

% R1 L W8 ^2 h& Z' L4 ^违规外联报警:实时监测涉密电脑连接外网行为,生成审计报告用于事后追责。5 {+ S5 r3 m9 I9 z9 |9 I

补丁管理:自动推送系统补丁,支持远程操作员工电脑安装软件、排查故障。" P. O' S9 V5 ?

适用场景:制造业、金融圈等对效率与安全要求高的行业。% t1 N8 ~! c9 O

. l3 N4 ?4 a, }; C2 M# f) Y2 Q

7 Q; K7 J/ |( ~三、全瑞素软件:云原生安全的“闪电侠”; P3 J' |4 Z5 _

核心优势:基于AI行为分析识别“无文件攻击”“勒索软件”,无需病毒库即可实现0.1秒拦截。

/ R& g$ I) o6 A& ?9 h数据防泄密:通过沙盒分析功能隔离未知程序,防止加密挖矿木马逃逸。

$ \5 z; }* w) C! e! V$ h8 f+ R终端防火墙:支持跨平台(Windows/macOS/Linux)防护,阻断恶意IP连接。/ n1 x' l" O! f- q9 I

IT资产统计:自动发现终端设备,生成硬件/软件清单,支持分场景下发策略。! ?) O& Y7 U* F# E# d* y' y

适用场景:远程办公、快速扩张的科技公司,尤其是互联网企业等“病毒高发”场景。: z! V8 i+ R1 o) s- R8 [( X% H

, r/ r5 `$ F5 h( i& C

& j6 E) W# |& W3 Y! c5 p6 E

& j6 E) W# |& W3 Y! c5 p6 E

结语:终端安全管理,选对工具是关键

/ }8 [& j2 A9 H( c在2026年的数字化战场中,终端安全管理已从“基础防护”进化为“智能免疫系统”。& Z; o5 e( M' k7 y1 `1 ^

企业需根据自身规模、行业特性及安全痛点,选择“能用、会用、好用”的工具,让安全投入真正“好用不亏”,而非员工眼中的“麻烦枷锁”。

7 P1 [; U% e/ k }3 _( {( l4 v#终端安全管理系统#( X2 |+ H9 N8 k; c& r

责编:付 |  |手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图