在如今竞争激烈的市场环境里,每一份核心文件都是企业的 “命根子”。

. o# f7 O$ T. a Z% B1 h8 Y4 p可现实太残酷了,文件泄密的风险无处不在,内部员工稍有不慎,或者外部黑客恶意入侵,企业的重要数据就可能泄露,这带来的损失简直无法想象。 Z4 e: Z* C; X2 G* C/ T! b

所以,今天给大家详细介绍 2025 年热门的八款电脑文件防泄密系统,帮企业把信息安全的大门守得牢牢地,让企业安心发展。5 c+ C1 R1 u4 E6 y0 L) W

9 q1 E, r2 K* o0 m2 I

9 w% p: ]2 c9 O) q6 T7 W

9 w% p: ]2 c9 O) q6 T7 W

一、电脑文件防泄密系统的重要性0 {% k4 v. r- O- ]6 A

电脑文件防泄密系统作为信息安全的重要防线,通过一系列技术手段,确保企业文件的安全性和可控性。

. o- L7 z) T4 t3 Z' z: X. M$ j6 v它不仅能够防止文件被非法复制、外发或泄露,还能对文件的操作进行记录和监控,及时发现并应对潜在的安全威胁。7 q. n2 e1 N3 Y' b9 r; n

选择一款合适的电脑文件防泄密系统,对于提升企业信息安全水平、保障业务稳定运行具有重要意义。; H" }' ^# z0 k; {

* U$ C% G# [% O) }; }6 H8 h

4 Y3 M2 \7 ]/ a+ }( W: q6 f7 g二、好用的电脑文件防泄密系统4 O" }4 i, p) r/ X8 o+ R; L5 T

1.域智盾软件

: e4 K5 W m" r) e文件加密:全方位防护

; M% y' [- E. k' ?$ s软件提供了全面的文件加密功能,包括透明加密、落地加密、复制和剪贴板加密。

# D; A6 w4 ^: U6 x: E+ x透明加密功能让文件在创建保存时自动加密,无需改变用户的使用习惯,确保文件在存储和传输过程中的安全性。

* E5 z: d6 k6 Y$ D$ [2 v落地加密则针对从外部接收的文件,一旦下载到本地立即加密,防止直接转发泄密。3 J, c/ b4 Z% U

复制和剪贴板加密功能则有效阻止了文件内容通过剪贴板泄露,确保数据安全无死角。

- V( b4 L, q7 X- X# t0 D H

+ u! ^4 L' `' N4 w

% ?' n( O. m9 A* J5 _ E. N

% ?' n( O. m9 A* J5 _ E. N

敏感文件报警:实时监控,快速响应' F6 I1 r. [) a S- A

系统能够识别并标记敏感文件,一旦这些文件被非法访问或操作,立即触发报警机制。管理员可以即时收到通知,快速定位并处理安全事件,有效防止文件泄密事件的发生。

5 T5 Y) r# o. \8 H4 t( n" M2 s8 @- `

- P# N/ {. J' h. W: l8 h$ O文件操作记录:追溯有据,防范未然+ i' \) y8 |+ b4 j$ s

软件详细记录文件的每一次操作,包括文件外发、拷贝、打开、删除等。这些记录可以帮助管理员追溯文件的流向,及时发现异常操作,为防范泄密事件提供有力证据。

3 \ U+ a: a7 b4 I" u" p9 s; J, N# d6 u E' t

9 } h% `% e9 n: K; l0 Z' x文件操作权限:灵活管理,安全无忧# N( M" _ A. ^ ^

系统支持对文件操作权限进行灵活管理,可以设置安全区域,不同部门不同密钥,限制部门之间查看对方文件,避免内部信息泄露。! J- I( l7 R0 _! D

同时,管理员还可以为不同用户或角色设置文件新建、删除、拷贝等权限,确保文件在企业内部的安全流转。

$ n5 L( k' u# [' D) K6 e/ P9 W; k) ~) L( |% m

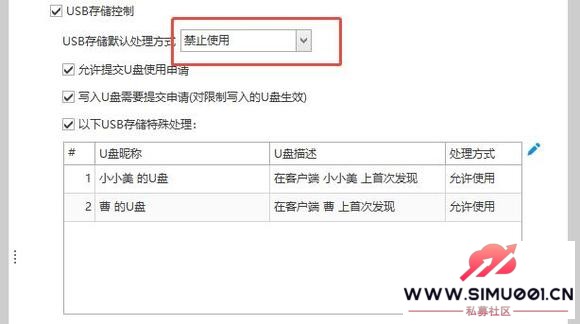

3 y$ N( R7 a: E: _禁止U盘:物理隔离,有效阻断! V$ K2 @0 G# T" N

为了防止通过U盘等移动存储设备泄露文件,软件提供禁止U盘使用的功能。这一功能可以有效阻断通过物理设备进行的文件传输,提升整体安全水平。

& f. b8 W: @) D9 w

( q5 o5 p! [6 c! ~

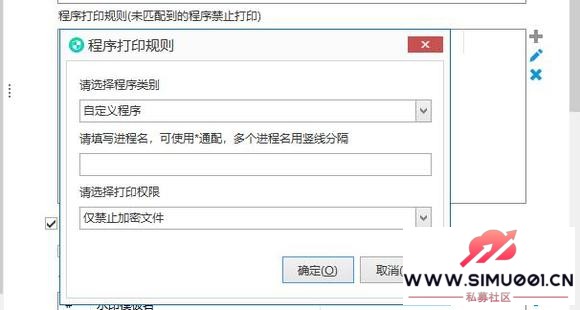

{2 _% r, ]5 f禁止打印:电子文档安全的最后一道防线, m5 O7 ~/ S7 ~ h5 E

打印是文件泄露的常见途径之一。软件通过禁止打印功能,确保电子文档不被轻易打印出来,从而减少泄密风险。这一功能在保护敏感信息方面尤为重要。7 l3 e6 u4 G$ V! }

7 B+ \6 g N6 `8 e- N+ g' S

- s7 C# B. Z" m# ?- A: h0 r

- s7 C# B. Z" m# ?- A: h0 r

2. Trend Micro Apex One

* r( C8 |. b& ?% W L0 B3 V4 |Trend Micro Apex One是一款综合性的安全套件,支持文件加密、网络威胁防护和应用程序控制。它提供灵活的管理策略,帮助企业应对多样化的安全威胁。

) }) g' T2 \. y$ _! ?3. Sophos Endpoint Protection

' r! C/ V$ y. [( A4 e: X. ]4 GSophos Endpoint Protection以其高效的性能和轻量级的设计著称,提供实时威胁检测、文件加密和行为分析等功能。它能够帮助企业快速识别并阻止潜在的泄密行为。

0 \. V b4 R5 S

) F+ Q6 ]- X I( l: z

) d7 m, R* F& T8 c; Q

) d7 m, R* F& T8 c; Q

4. Kaspersky Endpoint Security for Business# p+ `: t/ z; D i* R

Kaspersky Endpoint Security for Business提供全面的端点安全保护,包括文件加密、恶意软件检测和Web控制等功能。它通过智能分析技术,及时发现并应对安全威胁。- b( \$ O. R( p. P6 s9 H/ y8 j

5. McAfee Endpoint Security% o8 H5 x) C: Q! z6 M8 t& V

McAfee Endpoint Security是一款集成化的安全解决方案,支持文件加密、设备控制、威胁情报等功能。它利用先进的机器学习技术,提供精准的安全防护。

1 M4 b( J# j' O3 I+ n6 @6 B/ j* G$ _$ I

) a! W% P1 ]3 e9 B) a2 u

) a! W% P1 ]3 e9 B) a2 u

6. Bitdefender GravityZone Business Security

! V& ]8 h6 J8 O" QBitdefender GravityZone Business Security以其出色的性能和防护能力著称,提供文件加密、威胁检测和管理等功能。它采用多层防护策略,确保企业信息安全。5 H; k8 I) d3 t, _& _

7. Webroot SecureAnywhere Business Endpoint Protection

8 m7 C4 H& a1 {, `. VWebroot SecureAnywhere Business Endpoint Protection是一款轻量级且高效的端点安全解决方案,提供文件加密、实时威胁检测和云管理等功能。它利用云技术实现快速响应和智能防护。9 \4 _3 t( u. W0 v$ v

8 L. c! M0 ]" c A3 K. @6 P

- f' |( X! g" k$ x2 N' x8. Carbon Black CB Defense

! t, T# q9 v9 R* i5 Q y& K; M3 |Carbon Black CB Defense是一款基于行为的端点安全解决方案,通过实时监控和分析文件行为,有效识别并阻止潜在的泄密事件。它提供全面的可见性和控制能力,帮助企业应对复杂的安全挑战。

& G% \& o, T8 K4 q( g: F9 S2 t0 X- p% u2 J7 }

X* @/ h/ i) @) z5 u/ W) x

X* @/ h/ i) @) z5 u/ W) x

三、如何选择适合的电脑文件防泄密系统$ U+ H+ |' o, ]% r5 n- @

面对众多选择,企业应根据自身需求评估:% l$ L- @! g. @. _/ q

员工规模决定系统承载能力;# u @9 d+ K7 a7 Y/ S

行业特性影响功能侧重点(如设计公司需强化图纸保护);1 S! { K6 _- ~8 Q/ m. L. k

IT基础设施关系到部署方式(云服务或本地服务器)。

; @: w5 J% |3 Q I; @建议采取三步选择法:首先明确核心需求清单,

: J+ s Y! f& J7 q: t7 m其次安排产品演示验证实际效果,& i9 p3 u4 }( }2 h: H9 L' z

最后进行小范围试用收集反馈。3 U \8 ]* ?8 P5 X

特别提醒,系统上线后需配套员工培训,并定期检查策略有效性,根据业务变化调整设置。

# Q2 b8 i0 _0 X2 z+ Z: T, s. Q7 x, D6 ]2 [+ L9 [) K

9 r |; C, x6 n& ~

9 r |; C, x6 n& ~

四、数据安全防护的未来趋势3 X. d* u+ U5 I: j7 `: e$ O2 S, O9 S S4 ^

2025年的防泄密技术正朝着智能化、集成化方向发展:0 k6 y* f1 H6 g$ R( \# {9 n

AI技术使系统能更准确地识别敏感内容和异常行为;

" |- K% V E0 H$ C0 Z% z1 R区块链技术被用于创建不可篡改的操作日志;

l& n! u8 A; H3 h6 F量子加密技术开始进入商用准备阶段。$ \3 Y9 ^- r$ V0 k

企业应关注这些趋势,选择具备技术前瞻性的解决方案。

+ h3 w- Y) R0 W: }: }

- _: f) b0 A, D2 f, ]$ r% k' b

2 V6 H6 y9 G' M5 L. b7 o五、结语$ O x8 A' g- d2 A, g

数据安全是一场没有终点的马拉松。通过专业电脑文件防泄密系统,结合科学的管理制度,企业能够有效降低文件泄露风险,在数字化竞争中赢得安全优势。

, ?* |, i* Z' u, i电脑文件防泄密系统为您的核心资产筑起坚固防线!大家有不同的意见或者建议可以在评论区告诉小编哟~~0 P8 |+ }7 @+ ?! e6 g* P

小编:莎莎 |  |手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图