1. A1→A2,A2→A3,A1→A4,问是第几范式,2NF

; @$ I; t. p. N7 Q; \6 ]' f1 ~8 f* B2. A1→A2,A2→A3,A2→A4,A4→A2,问候选键是哪个,A1

! d- D, T8 b: v# l; E v. r3. 接口支持热插拔,且传输速率较快,选项RS232、SATA、IDE、ATA

6 y5 ^0 x0 b2 O- A4. 哪种RAID没有校验盘,安全性高,选项RAID0、RAID1、RAID5、RAID10

; B1 g m# \$ `4 c( |7 ?$ S- F5. 寄存器间接寻址方式中,操作数被存放在主存单元' m+ I6 k9 v" [ x0 m/ u8 e4 f; z4 s

6. 虚拟化技术不包括 选项有主机 存储 网络 系统

7 [' O) Z6 u6 N; m; n' \7. 计算机系统组成中,控制器负责将程序指令从主存中取到CPU进行执行

( N' d- G4 z8 F6 ~! [9 o7 n, r/ b$ S" A8. 数据通路的功能是实现CPU内部的运算器和寄存器,以及寄存器之间的数据交换

. V8 e- e# x4 T9. 加速比、吞吐率的题?

5 \/ w! _* f1 h& ^6 `& z10. 关于ERP的描述,错误的是,有个选项ERP是不需要考虑物流业务- L* y1 {& }6 U/ o

11. 形式化方法可以避免哪些问题,给了四个描述1234,答案是俩描述的两两组合/ Z( b6 L$ Y: q" e P% K; j

12. 问哪种测试注重程序内部结构和逻辑,选项黑、白、灰。。

5 E2 p P; p* H0 t13. 问哪种开发方法跟客户沟通最频繁,选项有敏捷,其他忘了

% h1 c9 J( V0 }7 S/ B14. 父类和子类是什么关系?选项有泛化。。。。

. L6 v8 W$ ?- N$ x( t! s+ @7 [. }15. 强调消息传递时间顺序的交互图是,顺序图

+ p8 k" r4 s5 d! N* H* v16. 强调消息传递的交互组织的交互图是,通信图) C2 x1 h, r2 \

17. 专利保护期限是多少年,20年3 [* k$ ~9 Q, y* S

18. 专利的保护期限起始时间是从什么时候算起,申请日

" ?7 ]( S% y2 e3 h& e) G2 {6 }( K19. 开发一个类似TCP/IP的协议,需要采用哪种架构风格?选项有层次、数据流。。。

* k/ P0 v3 L# K) |& o4 e20. 内聚程度最高的类型是哪种?功能内聚 c; p% {) r' a, s4 J- I

21. 云原生四驾马车:持续交付、DevOps、微服务、容器* o+ d! s& [3 l+ B

22. Unix跟windows系统采用树形目录结构# C( H6 q2 C' \/ f

23. 数据分片原则不包括相交性

, M& S5 E+ S. n7 T' o5 F- O' Z24. 三网融合不属于三网的是移动网

$ A% K3 s! `" O+ C& a! b7 j25. 软件生命周期最长的时间阶段是运行维护

: v5 _ U1 n) ^26. 对称加密算法IDEA明文和密文都是64,密钥长度128位/ K8 O6 \ J% f! S- C8 x

27. 不属于死锁产生条件的是:共享条件5 M. I6 R B' S' f6 B7 k

28. SSl工作在TCP/IP的传输层% ?4 l5 a) P! B: m/ @$ T

29. 内核线程依赖于操作系统内核,由内核需求进行创建和撤销

6 u/ B3 C9 I: r4 s" K30. SSl协议中不包括链接协议,包括记录、握手、告警

! Y( x- x$ V; g9 ?31. 编译后的程序产生的目标程序放置位置称为逻辑地址" Z/ R6 g9 _* G8 G( D$ i

32. 信道带宽2MHZ,信噪比30db,信道容量为20Mbps J" m/ e& z) }. H$ L

33. FTP使用TCP传输协议

! Z: u+ f1 L2 T34. IPSec说法错误的是只针对于IPv4环境9 d1 x+ a) y8 P. F$ s- _

35. 局域网中的拓扑结构一般不包括点对点结构

; D4 w$ E Z \) z6 c; _36. P1VP2的等价是(P1P2)

! e0 O" u/ n- X' v* ~7 Z1 T: Y37. 从关系R中抽取出满足给定限制条件的记录操作称为选择' h8 e! Z' A6 _/ \& U' X" @

38. 隔离性是指一个事务的执行不被其他事务干扰,即一个事务内部的操作及使用的数据对并发的其他事务是隔离的

" [% @, y6 [+ K1 ]* d5 O39. 三类总线按功能划分不包括服务总线0 R' L) q% X. [: o4 `/ `: X

40. RISC描述不正确的是指令长度不固定

! x# c! q8 r$ Z9 q2 o41. 某机字长32位,其中1位表示符号位,若用定点整数表示,则最小负数是-230' J2 R8 U$ H+ g2 w! w$ H0 x

42. BITA是以一种以业务为导向的,全面的IT管理咨询实施方法论

/ F% [6 y6 {& ^- D9 F43. 多态是指同一个操作作用于不同的对象时可以有不同的解释,并产生不同的执行结果

. ~4 K! o L, H8 }( ]. y4 _8 c8 _44. 类关系从强到弱依次是继承、组合、聚合、关联7 J$ I' f3 Q; h0 @

45. SO三个抽象级别由低到高分别是操作、服务、业务流程7 H, L/ g* o9 s# b) `

46. 通过原型可以快速构造出一个小型系统,满足客户基本要求

$ F. J! m: C/ g2 o1 X! A47. 如果页面的访问顺序为(0,0,1,1,3,1,2),有2个页帧可供程序使用,按照先进先出页面置换算法,共产生4次缺页中断# `; k; D5 x$ N+ L

48. 在单处理机系统中,某个时刻只能有一个进程处于运行状态

1 k; U4 F3 ?4 x: Z+ b49. 吞吐量是指在给定时间内,系统所能处理的任务数量

3 T# [1 T0 y4 j50. 服务建模可以分为服务发现、服务规约和服务实现三个阶段。在服务发现阶段、自上而下的方式是从业务着手进行分析,讲业务领域进行分解、流程分解和变化分析

. Q" w1 i" V3 G1 @51. Web3.0以区块链为基础构筑信任科技体系,打造价值互联网信任根基3 c. w2 Y( Z! G

52. 主流电子商务类型不包括C2B

. v5 A9 B$ r0 [; d7 ^- @53. 强调风险分析的是螺旋模型" W% k3 y+ D3 }6 {: d$ L) L

54. 三位专家为10幅作品投票,每位专家分别都投出了5票,并且每幅作品都有专家投票,如果三位专家都投票的作品列为A等,两位专家投票的作品列为B等,仅有一位专家投票的作品列为C等,则下面说法正确的是A等比C等少5幅, c# }; o: l. f/ J

55. 适用于封闭网、以传统的密钥管理为中心的代表是KMI

) a4 T: \; G* g: {56. 传输频带最窄的是SSB

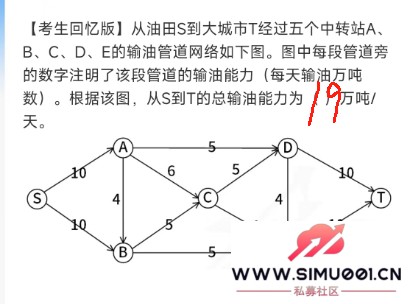

4 G1 R) z% z7 ~" a# I5 ?57.

7 M) ^+ t4 F9 e6 ^/ \# R0 }

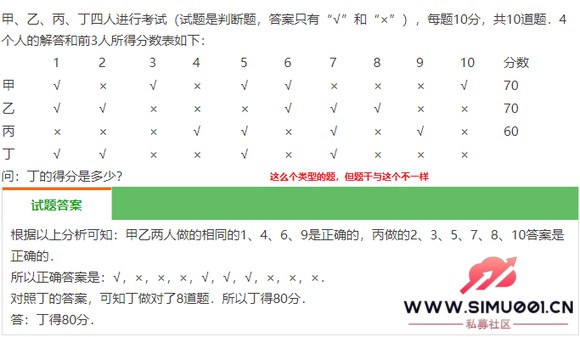

* |$ h1 i) [. B; e( N58. 类似题,不是原题,据说考题答案是60

$ b! K% a |6 s9 x& g! {: R+ v$ l8 t0 O8 } H" |; T

/ A: u9 {- ]/ t! c7 L59. I: M1 a( J4 X2 Q- Z/ v

6 d7 K5 f" Z, w7 X4 u* W3 k

3 w+ \ }/ X9 O2 U6 [

3 w+ \ }/ X9 O2 U6 [

案例一- u( V" J; I% Y6 H7 B

远程机器人监护老人5 l2 m5 [& Z: S/ d4 L- I* G: Q4 S4 S

问题一(9分)列举6种需求获取的方法

* d& o+ a8 F6 x问题二(10分)根据用例图、顺序图完善“远程控制机器人”用例中的用例描述、参与者、事件流、前置条件、后置条件等信息

2 U0 e# N7 r2 N4 Z8 H0 v问题三(6分)三种用例类对象,进行说明,是写实体对象、边界对象、控制对象还是写用例、参与者、通信关联?2 T% P% l; u9 p2 E- _1 a2 ]9 D

案例二2 t" k* j! s- o; Q' q [8 {

停车问题

% I+ R) ^) C- E' }% V; C5 r问题一(11分)题干给了一堆需求描述,把这些需求描述进行分类,分为功能需求、非功能需求、约束。解释判定表,题干中哪个需求需要用判定表,为什么

2 z: P w1 M( A; V% x a问题二(8分)完善数据流图,DFD绘制原则 A( x) Y+ Q7 g2 I

问题三(6分)写出结构化建模的三种模型1 e5 h. n+ }& E5 t5 _

案例三& {' r+ y% e) J5 q

自动驾驶题8 R8 `- n0 J, i

问题一(10分)中间件定义和作用、列举4种中间件

8 y+ G' |# S3 _问题二(8分)为应对高可靠、高稳定性、高实时性,出了两种方案,不出意外有个倒霉的方案就被pass掉了,给了10来个理由,问选中的方案符合这里面哪8个?一个一分3 t ]0 P& b" k" E

问题三(7分)给了一个通信架构图,说明服务发现、三种通信协议是怎么工作的5 N" R2 _& g% W3 N& G' h* j

案例四* q2 M* g1 L E

Web(这是个残基题,1、2问的题干一样,让人看不懂)

( O" N( p- R% j9 J! E( O8 H问题一说明http、websocket的区别5 y! M6 J! J6 v: u2 Y

问题二同上

K) K$ K+ ^1 U7 x8 \5 c- I问题三非对称加密原理说明

7 u8 a2 c m1 V) ~( g案例五1 ^6 z- [ l: m' p! C

数据库题,这题了一眼有BC范式跟sql语句就没做# N8 L V5 @9 w, A- ^6 n! J8 d

论文一

/ D% o! s, @6 j' o- \- \( c论多数据源的集成! L' S5 E1 ~# J7 Z0 W

论文二

2 W) L4 M7 X+ U- {性能测试9 W) p6 `/ F4 K/ r- a9 n! |, Q

论文三

, i4 H: j" f1 N8 O: V云原生的开发?

3 L- V- Y1 T/ {7 m; E# a论文四 i/ }* L( {+ c; Q4 B

ABSD,架构考系分的,系分考架构的,玩的真六 |

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图