源代码泄露的事件有很多,相信大家也都听到过,比如:任天堂源代码泄露事件、《侠盗猎车手6》(GTA 6)泄露事件、微软核心源代码泄露事件、《热血传奇》源代码泄露事件、思科系统遭黑客攻击。& A5 O$ _8 r3 M, E+ j0 g

上面这些源代码泄露事件的发生,更加说明了源代码需要保护,是企业的重中之重,比如《热血传奇》,它的源代码泄露导致传奇的私服泛滥,玩家大规模流失,商业损失相当大。

; ^: I1 N+ o- V& G8 m% g! \/ X那么,如何保护源代码?下面给大家介绍8款源代码加密软件,希望能帮助大家选择到合适的保护方法。

5 y5 P# r0 z; \+ _* [+ o1 K" q8 B

3 A# }* x$ D" j. f4 [: n3 e

3 A# }* x$ D" j. f4 [: n3 e

一、源代码加密的重要性与现状2 r9 {6 n+ \6 P0 B$ ~

随着开源文化的普及和远程办公的常态化,源代码安全问题日益突出。" X: E1 S# @' k* M! Q' {$ H* J

据统计,2024年全球因源代码泄露导致的经济损失超过120亿美元。

) s0 I. G0 |6 g7 Z2 n/ Z加密软件不仅能防止外部黑客攻击,更能有效管控内部人员有意或无意的泄密行为。

! |5 k. t5 I( ]2 W: j优秀的源代码加密工具应当具备以下特点:不影响开发效率、支持多种编程语言、提供细粒度权限控制、具备完善的操作审计功能。下面我们将详细介绍8款符合这些标准的优秀软件。

& Q1 ]' q# b! W) ]$ ~& b& C0 v9 U: i& [

0 y. e7 J3 A, ~- I# R' o; S. T9 u

0 y. e7 J3 A, ~- I# R' o; S. T9 u

二、8款源代码加密软件推荐

$ K2 ?! w s7 J% ~3 v1.域智盾软件:企业级源代码加密全能解决方案, L$ X7 X( N3 \, U! e

域智盾软件是国内领先的企业数据安全解决方案,专为源代码保护场景深度优化,其核心功能包括:' b# o* a% c1 l: T- _+ E; B

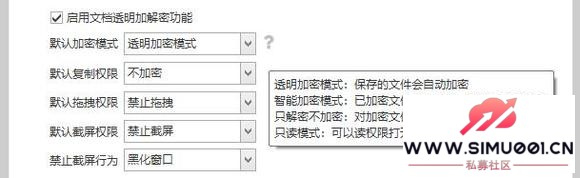

透明加密技术

5 W G6 r% z+ ]3 k+ ~+ s在日常开发过程中,程序员可以像操作普通文件一样编辑、保存源代码,系统会在后台自动完成加密解密过程,完全不影响开发效率。

: E5 t$ u$ U6 V5 A. F只有当文件被违规外发(如通过邮件、U盘拷贝)时,接收方才会看到无法识别的乱码内容。如需合法外发,必须通过管理员制作特殊的外发包或申请解密权限。9 ^+ C2 S1 v" O

/ O' l- D( q4 F% D# |$ Q

9 `+ ]$ Q* J8 q9 [* ^) w# t$ c加密区域管理" d9 c- O/ N6 v

大型企业常需要划分不同部门的访问权限。软件可以创建多个加密区域,不同部门不同密钥,确保研发部门无法访问财务部门的加密文件,反之亦然。

% H, R' Y5 r- p4 o8 M" ]8 p4 y这种灵活的权限控制有效防止了跨部门越权访问,同时支持灵活的权限调整策略。

& K+ g+ x9 X4 j; H8 g* M, X/ T7 A6 i# @

* S( \% M, ]( }3 I( A

* S( \% M, ]( }3 I( A

文件全生命周期操作记录

2 U; Y( S; f2 U3 V* o5 Q. A统会详细记录每个加密文件的操作日志,包括谁在什么时间外发了文件、拷贝到何处、是否尝试解密等敏感操作。

# q) C- V3 o: ~& q8 u# g这些记录不仅可用于事后追责,更能通过异常行为分析提前发现潜在风险。

: x" q3 H% r4 U. n) x/ f: \& H! t5 z9 g) S# H: B! T

- M9 n) e, h/ ^+ q; [& X文件外发包控制

5 ]* ^! R1 s1 C$ Q. r4 [9 |. ^3 s当确实需要外发加密文件时,管理员可以制作具有严格限制的外发包。- p8 c0 j, g7 X, ~: }; Q- a

可以设置文件最大打开次数(如仅允许打开3次)、有效时间(如7天后自动失效)、限定特定设备才能打开,甚至禁止打印。这些控制确保外发文件不会无限扩散。

- b4 d0 ]- m" c( n4 E8 d

% s8 H& K; @( C4 U! [7 B/ R

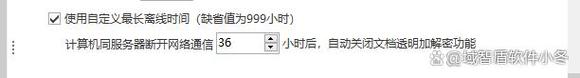

: j$ S3 ?! Z# W" A. w6 r3 e离线办公保护

1 k1 }' _8 L E3 F; Q, a: z/ a针对需要外出办公的场景,软件提供离线授权功能。员工可申请特定时间段的离线权限(如出差3天),过期后所有加密文件自动锁定。4 {3 n% u) D i+ {7 N

即使设备丢失,也不用担心源代码泄露,同时避免了频繁联网验证对工作效率的影响。

1 k& a ^8 ]! X: E& G2 X1 k

/ ^* K& _: a2 z9 @4 G

- L+ U' H. _% A' d

- L+ U' H. _% A' d

截屏与拖拽防护

0 y5 L+ w8 N6 T- ?1 a1 T; m' Y为防止通过截屏或拖拽方式泄露代码,软件可以禁止所有截屏操作(包括系统截图工具和第三方软件),同时拦截非授权的文件拖拽行为。+ v- h0 T& {+ s# U7 l

这些防护措施在不干扰正常开发的前提下,堵住了常见的泄密途径。6 u2 h- I; e, H! @- G

& {5 R+ l! a- Y/ E

: N7 v6 k }7 D8 s

: N7 v6 k }7 D8 s

5 M5 X5 U5 p; i2 _6 C9 h3 F. b

5 M5 X5 U5 p; i2 _6 C9 h3 F. b

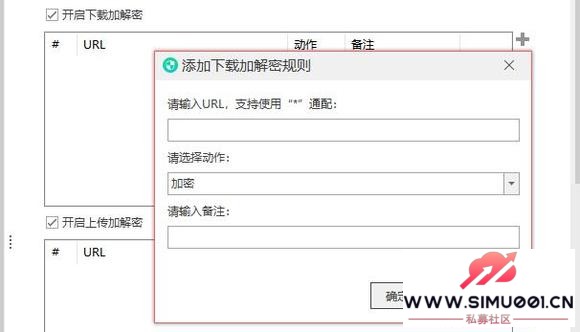

加密网关保护) b- c% B# C' B

软件的加密网关功能可对企业内部网络出口进行监控,对传输中的源代码进行加解密操作,防止中间人攻击。

; s: J, o+ s u ~/ n+ `/ x1 q" j+ T' [7 B* \8 o8 t% [

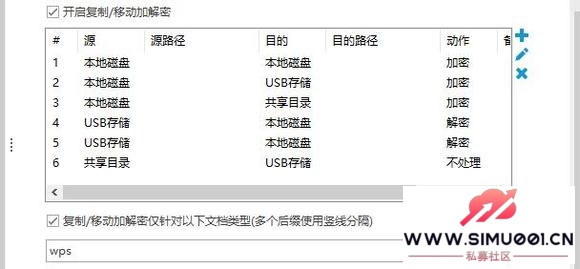

+ {5 m+ c0 Z6 v/ I( d" b' E移动复制加解密6 T+ c8 C" P5 R y( ]

系统支持灵活的文件移动策略,可以定义从USB到本地、从共享文件夹到外部设备等不同场景下的加密行为(自动加密、保持原状或解密)。这些策略可根据文件类型、用户角色等条件灵活配置。 h; X( Z# K0 T% w

8 z% S: o D$ n' b% i7 C6 T, M

4 h$ _( {- p) t4 H- P: ?

4 h$ _( {- p) t4 H- P: ?

2.CodeSecure Pro& l( v8 y. }2 X

CodeSecure Pro 作为一款全能型代码加密解决方案,专为大型开发团队设计。

$ \! x% i. K/ O其核心优势在于支持Java、Python、C++等十余种主流编程语言,采用军工级AES-256加密算法,确保代码在传输与存储过程中的绝对安全性。( g/ h& w9 j8 c0 G5 i0 G, w

该工具独创的实时监控系统可追踪代码访问行为,当检测到异常操作(如未授权拷贝、网络外传)时,立即触发警报并阻断操作,同时生成可视化审计报告,帮助团队快速定位风险点。6 b. e# M& m; s) t) u* _% o1 b5 ?& u& b

其分布式架构支持千人级团队协同开发,成为金融、科技等行业头部企业的选择。

) l p* z! W/ c

" k6 O7 h; a, g- o( o' o

# B) }4 _' {, L4 x" J/ S5 z4 A- x3.Themida

6 A( h% F& r' J tThemida 则以深度混淆技术独树一帜。通过构建虚拟化保护层,它将源代码转化为难以逆向的机器指令,即使面对专业黑客的调试分析,也能有效抵御反编译攻击。

$ b u" t5 w& H) p, I/ E其动态代码生成机制使每次运行的程序逻辑都产生变化,进一步增加破解难度。

# [ v# C/ n m; B该工具尤其适合商业软件开发商,曾成功保护多款月活超百万的付费软件,显著降低盗版率。

' `/ V6 r6 p( W* F2 o7 `; C. ]" _. e4 f! h8 {; B" p, N& E4 Q# u; G

, o( l& {6 K4 | B4.RubyEncoder* b: I+ L4 b4 t' f& s' q

针对Ruby生态的RubyEncoder 提供了精细化安全控制。开发者可根据代码敏感度选择混淆、加密或两者结合的保护模式,并自定义加密强度。 e% p. H) j8 B' L- R: A

其独特的模块化设计允许对特定函数或类进行局部加密,在保障安全的同时兼顾性能优化。该工具还支持Rails框架集成,成为Ruby on Rails开发者的热门选择。

. _1 c7 _6 T7 S* U( \0 y! `* W; G/ y( I8 e4 ^% J# S

0 V8 {6 o0 x, [7 s5 E

0 V8 {6 o0 x, [7 s5 E

5.NXCrypt8 ?( ]3 j6 [2 I' Y0 ]( z/ m# a

NXCrypt 聚焦C#代码保护领域,提供从基础混淆到高级加密的全套方案。

: J& G( W- U; M7 N$ z* G# i3 c' G% B) V其与Visual Studio的无缝集成(支持2019-2022全版本)使开发者无需切换环境即可完成保护流程。

# K- ?0 R4 u* c4 X9 O+ d8 {特别值得一提的是其算法库包含国密SM4等国产加密标准,满足政务、金融等行业的合规要求。; }, \1 W. f, U

$ Y8 w6 Y5 X9 y& T! X: L

3 g5 h: m: [6 j4 O6.Steganos Safe# d5 _0 |' B& D

对于追求便捷性的开发者,Steganos Safe 提供了直观的解决方案。

( K; C7 s/ M9 |- y通过创建虚拟加密硬盘,用户可像操作普通文件夹一样管理源代码,所有文件在写入时自动完成AES/RSA双重加密。

8 Y4 A. @4 W9 m其"拖放即保护"的设计理念,使非技术用户也能轻松实现安全存储。* o; r6 N4 D! U

) T6 C2 T7 v {7 J! I: a

4 ]- T- N7 }' E& K" G5 S2 P" c

4 ]- T- N7 }' E& K" G5 S2 P" c

7.Vormetric1 C* F2 s( @: Z; Q

在企业级市场,Vormetric 的透明加密方案展现出强大适应性。" A1 I# [/ h& s

它支持Windows、Linux、Unix等多平台部署,可与AD域控、Kerberos等认证系统深度集成。

' F5 a1 E$ \+ H. i9 W* D7 X' O其核心优势在于"零感知"加密——在不影响用户操作习惯的前提下,自动对指定目录或数据库字段进行加密,成为跨国企业复杂IT环境的理想选择。' o4 c! t: \+ {6 C5 ^3 r E& g

5 k* Q3 \* P+ u, L

& i k) U& X2 }! L

& i k) U& X2 }! L

8.SafeHouse Explorer: i2 L* a+ f% \! ?! h

SafeHouse Explorer 则以轻量化设计满足中小企业需求,其加密容器技术可在U盘等移动设备上创建安全空间,AES-256加密强度与便携性达到完美平衡。# M' o) C8 C/ J S, ~

- q' S0 s# Z' B

- x) p4 n0 ?/ x9 |' ]1 d) G

- x) p4 n0 ?/ x9 |' ]1 d) G

三、如何选择适合的源代码加密软件

8 p) p+ `2 X' \1 f# }" X& y4 `# X选择加密软件时,需考虑以下因素:团队规模、开发语言、预算限制和特殊需求。5 E' V5 ]& B0 H! J5 O) ~

中小企业可能更适合轻量级解决方案,而大型企业则需要全方位保护的软件。! Y1 T2 s% |6 h# ]- m* a4 e

特别提醒:加密软件部署后,应定期审计策略有效性,及时更新识别规则。

4 w4 D/ t. V4 a$ ~7 T- H v! H0 Y同时要平衡安全性与开发效率,避免过度限制影响团队生产力。4 ?+ G8 ^9 d* F" K

. g- r2 n" }$ S

* ~- O& T( h: `) z% T5 k四、2025年代码加密新趋势

0 p/ f; q) \2 f随着量子计算的发展,传统加密算法面临挑战。

- {- N& W1 l5 Q$ d领先的加密软件已开始部署抗量子加密技术,同时,AI驱动的异常检测、区块链存证等新技术也逐渐融入代码保护领域。

, K( t" L& y% W五、实施源代码加密的注意事项4 s- X A& [; {8 o9 t

成功部署加密系统需要:

6 v. H2 S S! w8 {3 ?( Q1.提前做好员工培训,减少抵触情绪;

. E$ d" M6 J- O2.制定清晰的加密策略和应急预案;4 i8 C8 F$ {" H

3.选择支持多种开发环境的解决方案;

! D$ Q2 z# P( r! q. x/ l" Q4.定期测试解密流程,确保紧急情况下可快速恢复数据。9 C- {1 V+ i7 v$ M( y. Y- ~. H

1 U, t/ T7 y4 j; u: c

7 B5 w5 A8 i7 d8 ^0 J7 U$ A六、总结 w% _3 h# d' Z. T$ C

保护源代码安全是每个技术团队的责任,选择合适的加密工具都能显著降低泄密风险。

! _- n) B2 d! c" H' n% R. c% X2025年,随着远程协作成为常态,代码加密不再只是可选方案,而是开发流程中必不可少的环节。. n* K' w- Z' b( P( f( u

建议企业根据实际需求评估这些工具,必要时可申请试用版本。/ b+ |+ X/ ]6 S* H

记住,在数据安全领域,预防性投入远比事后补救成本低得多。现在就行动起来,为您宝贵的源代码穿上"防护甲"吧! |

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图

|手机版|Archiver|

( 桂ICP备12001440号-3 )|网站地图